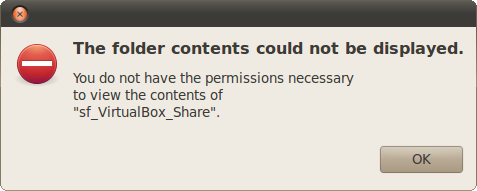

หลังจากเปิด Shared Folders ของ VirtualBox บน Ubuntu 10.04 และ 12.04 แล้ว แต่ไม่สามารถเข้าใช้งาน Folder ได้ เป็นเพราะ user ของเราไม่ได้อยู่ในกลุ่ม vboxsf ดังนั้นเมื่อเข้าใช้งาน Folder จะเกิด Error ดังรูป

ทางแก้

เพิ่ม user ของเราเข้าไปในกลุ่มของ vboxsf ดังนี้

$ sudo usermod -a -G vboxsf jack

Restart เครื่องสักที ก็ใช้ได้ละ

Ref : usermod example – Add a existing user to existing group

ถ้าไม่ได้อีกก็ใช้แปลงเป็น root เลย ด้วยคำสั่ง sudo -i